Blog MundiX

Notícias, guias e insights sobre cibersegurança, pentest e IA.

👁 2

👁 2A Proximidade da Quebra: Computadores Quânticos e a Segurança do Bitcoin

Pesquisadores da Google AI revelam avanços que aproximam a possibilidade de quebrar chaves privadas do Bitcoin usando computadores quânticos. O artigo explora as implicações desses avanços, o impacto em criptomoedas como Bitcoin e Ethereum, e as medidas necessárias para mitigar os riscos.

👁 2

👁 2As 10 áreas mais importantes em IA hoje, segundo a MIT Technology Review

A MIT Technology Review destaca as tendências cruciais em IA, desde novas arquiteturas e modelos de linguagem até o impacto em cibersegurança e sociedade. O artigo explora o desenvolvimento de modelos de mundo, a ascensão de modelos abertos chineses e os desafios colocados por deepfakes e resistência à IA.

👁 1

👁 1Pragmata Crackeado Dois Dias Antes do Lançamento: Como a Defesa Denuvo Foi Contornada Usando um Hipervisor

Um novo exploit contorna a proteção Denuvo em Pragmata, permitindo que o jogo seja jogado antes do lançamento oficial. A técnica, baseada em um hipervisor, explora vulnerabilidades de segurança e representa um desafio significativo para a indústria de jogos.

👁 2

👁 2Uma Breve História da Biometria: Como o Método PCR Revolucionou a Identificação por DNA

Descubra como a descoberta do método PCR, a Reação em Cadeia da Polimerase, transformou a biometria e a identificação por DNA. Explore os avanços científicos, patentes e o impacto na segurança da informação.

👁 1

👁 1Segurança de Dispositivos Inteligentes por Dentro: Do Secure Boot e TrustZone a Relatórios de Pesquisadores Externos

Explore as camadas de segurança em dispositivos inteligentes, desde mecanismos de hardware como Secure Boot e TrustZone até a importância de programas de Bug Bounty e a análise de vulnerabilidades críticas como Zero-click RCE.

👁 2

👁 2As 'gambiaras' do Telegram: 'digitando...' em 'Salvos' e 'você fez uma captura de tela!' em qualquer chat

Uma análise aprofundada das 'gambiaras' e soluções criativas por trás do Telegram, revelando como o aplicativo utiliza truques para oferecer funcionalidades como 'digitando...' em 'Salvos' e notificações de captura de tela, além de explorar a arquitetura dos fóruns e o uso de IDs.

👁 1

👁 1Há Vida Após o Cisco ISE? Análise e Teste do NAC Russo da Eltex em Laboratório de Rede

Uma análise detalhada do sistema NAC russo Eltex NAICE, comparando-o com gigantes como Cisco ISE. O artigo explora a arquitetura, funcionalidades e desempenho do NAICE em cenários de rede reais, oferecendo uma visão sobre o futuro do controle de acesso.

👁 2

👁 2Android e AccessibilityService: Protegendo Telas Sensíveis contra Leitura de Interface

Este artigo explora como o AccessibilityService no Android, projetado para acessibilidade, pode ser explorado para ler interfaces de aplicativos, comprometendo dados sensíveis. Ele detalha as vulnerabilidades, as técnicas de exploração e as medidas de segurança que os desenvolvedores podem implementar para proteger as informações do usuário.

👁 1

👁 1Redes Sociais, Vizinhos e Likes: Quão Profundamente a Receita Federal Analisa Suas Conexões?

Um ex-funcionário da Receita Federal revela como a Receita Federal russa utiliza redes sociais, informações de vizinhança e até mesmo dados de aplicativos como Getcontact para investigar contribuintes. O artigo detalha a profundidade da análise e o peso legal dessas informações.

👁 1

👁 1A Saga do VPN: Uma Batalha Épica com Suporte e Ozon

Um usuário compartilha sua experiência ao tentar contornar restrições geográficas com um VPN, enfrentando desafios com o suporte técnico e a plataforma Ozon. A história detalha a jornada desde a configuração inicial até a solução de problemas complexos, destacando a importância de um bom suporte.

👁 1

👁 1Hackers: A Versão em Papel do Romance 'White Hacker' Já Está à Venda

O romance 'White Hacker', continuação de 'Hackers.RU', escrito pelo editor-chefe da revista, Valentin Kholmogorov, agora está disponível em sua versão completa. A edição em papel, com ilustrações em preto e branco, pode ser adquirida na loja da revista, com tiragem limitada. A história mergulha na era dos clubes de computadores e fóruns underground, inspirada em eventos reais e no espírito dos anos 2000.

👁 2

👁 2Pentest Black Box: Como um Único Domínio Levou à Comprometimento Total da Infraestrutura - Parte 1

Este artigo detalha um pentest black box, onde o acesso inicial foi limitado a um único domínio. A exploração de vulnerabilidades em um subdomínio Joomla, combinada com técnicas de phishing e injeção SQL, resultou na comprometimento completo da infraestrutura, demonstrando a importância de uma segurança robusta.

👁 2

👁 2Contratamos um Deepfake: Como um Candidato Falso Passou por Todas as Etapas da Entrevista

Uma empresa contratou um candidato que se revelou ser um deepfake, passando por todas as etapas da entrevista de emprego. O artigo detalha como a fraude foi orquestrada, utilizando inteligência artificial e um cúmplice para enganar a equipe de recrutamento. A publicação também oferece dicas de como se proteger contra esse tipo de golpe.

👁 2

👁 2Por que o Tiranossauro Rex tinha braços tão pequenos? Uma análise da evolução e da segurança

Uma reflexão sobre a curiosa anatomia do Tiranossauro Rex e a hipótese de que seus braços pequenos eram uma adaptação evolutiva para evitar ferimentos em combates. O artigo explora a teoria e a necessidade de evidências científicas para comprová-la, além de fazer um paralelo com a importância da segurança cibernética.

👁 1

👁 1Android e Aplicações Russas: Navegando em um Cenário de Segurança Complexo

Um artigo detalhado explora as complexidades de usar aplicativos russos em dispositivos Android, destacando vulnerabilidades e oferecendo soluções para proteger a privacidade e a segurança. O autor analisa métodos para evitar a detecção de VPNs e o vazamento de endereços IP, propondo alternativas como split-tunneling e o uso de máquinas virtuais.

👁 1

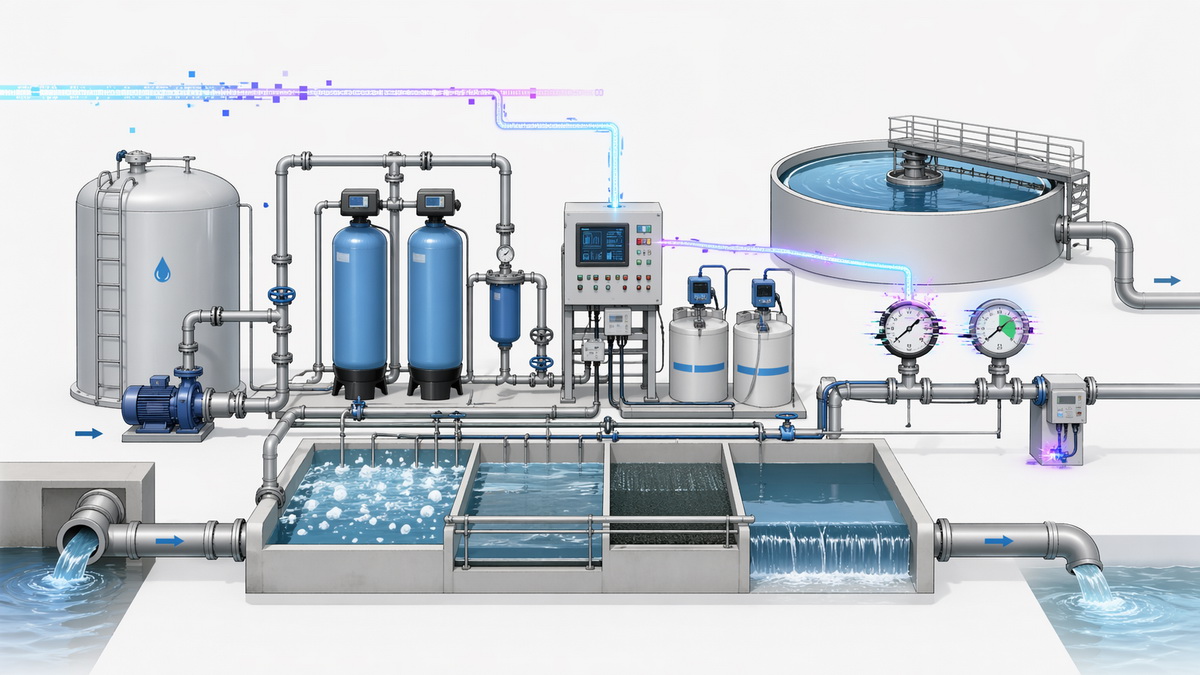

👁 1ZionSiphon: Malware Mirada a Sistemas de Tratamento de Água em Israel

Pesquisadores da Darktrace descobriram o malware ZionSiphon, projetado para atacar sistemas de tratamento de água e dessalinização em Israel. Apesar de conter código malicioso para manipular níveis de cloro e pressão, o malware ainda não é funcional devido a um erro de validação.

👁 1

👁 1Entusiastas Desconhecidos Acessam Modelo Claude Mythos, a IA 'Mais Perigosa' da Anthropic

Um grupo de entusiastas conseguiu acesso não autorizado ao Claude Mythos Preview, uma poderosa e restrita IA da Anthropic, através de uma falha de segurança. A Anthropic, que considera o Mythos capaz de encontrar e explorar vulnerabilidades em sistemas, está investigando o incidente e limitando o acesso.

👁 1

👁 1DPI, TSPU e Operadoras: A Arquitetura de Bloqueio de Tráfego na Rússia

Entenda como funcionam os bloqueios de tráfego na Rússia, desde a política centralizada até a execução nas redes das operadoras. Descubra por que o mesmo serviço pode se comportar de maneira diferente em redes distintas, apesar do controle centralizado.

👁 2

👁 2PLONK: Uma Análise Profunda das Vulnerabilidades do Protocolo Criptográfico

Este artigo explora o protocolo criptográfico PLONK, suas funcionalidades e as vulnerabilidades descobertas em suas implementações. Entenda como falhas de segurança podem comprometer a propriedade de zero-knowledge e a integridade de aplicações blockchain.

👁 2

👁 2Mythos e Firefox: Uma Análise da Busca por Vulnerabilidades e Seus Impactos

Uma análise aprofundada da colaboração entre a Anthropic e a Mozilla, focada na utilização da inteligência artificial Mythos para identificar vulnerabilidades no Firefox. O artigo questiona a magnitude dos resultados divulgados, examinando a natureza das vulnerabilidades encontradas e seu potencial impacto na segurança.

👁 2

👁 2Arquitetura Imutável: Verificação Prática com Código e Autenticação

Este artigo explora a implementação de autenticação em uma arquitetura imutável, utilizando certificados digitais para garantir a segurança e integridade dos dados. O autor detalha o processo de criação e uso de certificados, destacando os desafios e soluções encontradas, além de discutir as vantagens e limitações dessa abordagem.

👁 2

👁 2Infraestrutura Russa: Um Refúgio para Cibercriminosos? Análise de RuCenter, Reg.Ru e DDoS-Guard

Um artigo investiga como a infraestrutura russa, incluindo RuCenter, Reg.Ru e DDoS-Guard, se tornou um paraíso para cibercriminosos, abrigando serviços de DDoS e mercados ilegais. A publicação detalha a inação diante de denúncias e o uso de dados falsos, levantando questões sobre a segurança cibernética na Rússia.

👁 1

👁 1Grupo Geo Likho Ataca Setor Aéreo e Transporte Marítimo na Rússia

A "Laboratório Kaspersky" descobriu o grupo de ameaças persistentes avançadas (APT) Geo Likho, que tem como alvo organizações russas para fins de espionagem cibernética. As principais vítimas são empresas dos setores aéreo e marítimo. O grupo utiliza malware personalizado e táticas de phishing sofisticadas.

👁 5

👁 5Agente de IA OpenClaw Perde US$ 441.000 em um Tweet: Análise de Seis Desastres e a Arquitetura que Me Salva

Um agente de IA baseado em OpenClaw perdeu centenas de milhares de dólares devido a um único tweet. Este artigo explora seis falhas catastróficas em sistemas de IA, analisando suas causas e as medidas de segurança que podem prevenir tais incidentes.

👁 3

👁 3Necromancia de Baixo Custo: Revivendo um Samsung NC110 com Arch Linux e Sway

Descubra como um entusiasta de tecnologia deu nova vida a um antigo netbook Samsung NC110, instalando o Arch Linux e o gerenciador de janelas Sway para tarefas modernas.

👁 2

👁 2Os Dias dos Zero-Days Estão Contados: A Inteligência Artificial Revoluciona a Cibersegurança

A Mozilla está utilizando inteligência artificial para identificar e corrigir vulnerabilidades no Firefox, com resultados promissores. A IA está se mostrando uma ferramenta poderosa na detecção de falhas de segurança, nivelando o campo de batalha entre defensores e atacantes.

👁 4

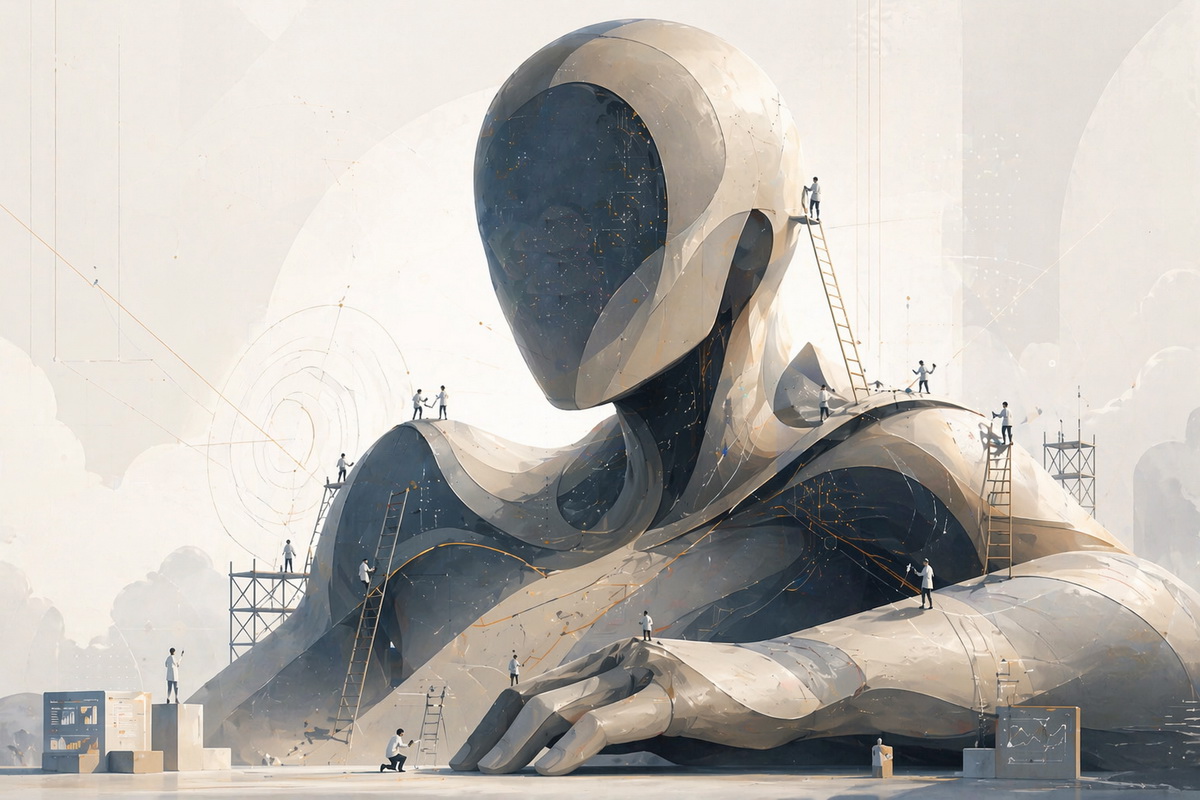

👁 4Agentes de IA em Segurança Cibernética: O Caminho para um Membro Confiável da Equipe

Este artigo explora como agentes de Inteligência Artificial (IA) podem ser integrados em equipes de segurança cibernética, destacando os desafios e as estratégias para garantir sua confiabilidade. Aborda a sobrecarga de trabalho dos SOCs, o potencial da IA, e os riscos de alucinações em modelos de linguagem.

👁 3

👁 3FastCGI Completa 30 Anos e Continua Superior ao HTTP para Comunicação Proxy-Backend

A especificação FastCGI, lançada em 1996, ainda apresenta vantagens técnicas sobre o HTTP para a comunicação entre proxies e backends. Este artigo explora os motivos pelos quais o HTTP prevaleceu apesar de suas falhas estruturais e a relevância contínua do FastCGI.

👁 4

👁 4Especialista Cria Exploit para Chrome com Claude Opus Gastando US$ 2.283

Um especialista em segurança utilizou a inteligência artificial Claude Opus para desenvolver um exploit funcional para o Chrome, focando em uma vulnerabilidade 'out of bounds'. O projeto custou US$ 2.283 e levou uma semana, demonstrando o potencial da IA na criação de ferramentas de ataque.

👁 4

👁 4F6: Hackers Entregam Trojan LunaSpy Junto com Dispositivo Android para Ataques Mirados

A empresa de cibersegurança F6 alertou sobre o trojan LunaSpy, que está sendo entregue às vítimas por meio de dispositivos Android já infectados. Os ataques, focados em clientes do setor bancário na Rússia, exploram engenharia social para entregar smartphones comprometidos, contornando a necessidade de instalação e permissões por parte da vítima.

👁 4

👁 4Ataque Cripto: Grupo Lazarus é Suspeito de Roubar US$ 290 Milhões da KelpDAO

A KelpDAO, um projeto DeFi, sofreu um ataque que resultou no roubo de aproximadamente US$ 290 milhões em criptomoedas. Especialistas acreditam que o grupo de hackers norte-coreano Lazarus, conhecido por suas atividades maliciosas, está por trás do incidente, que afetou também protocolos de empréstimo como Aave e Compound.

👁 4

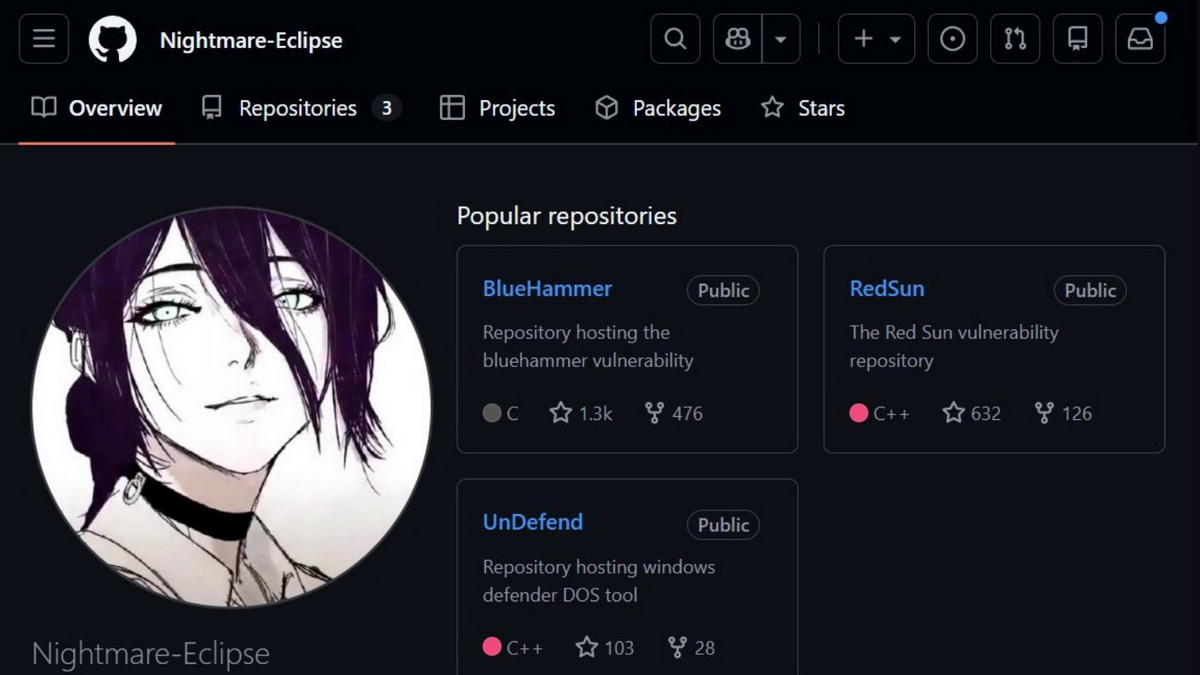

👁 4Pesquisador Publica Exploits PoC para Vulnerabilidades Zero-Day no Microsoft Defender

Um pesquisador de segurança, conhecido como Chaotic Eclipse, divulgou exploits PoC (Proof of Concept) para três vulnerabilidades zero-day no Microsoft Defender, incluindo RedSun e UnDefend. A Huntress detectou a exploração dessas falhas em ataques reais, destacando a urgência de atualizações.

👁 4

👁 4FakeWallet: Aplicativos Maliciosos no App Store Chinês Roubavam Criptomoedas

Pesquisadores da Kaspersky descobriram uma campanha maliciosa, chamada FakeWallet, no App Store chinês, que distribuía aplicativos de phishing disfarçados de carteiras de criptomoedas populares. Os aplicativos roubavam as frases semente dos usuários, comprometendo suas carteiras e fundos.

👁 2

👁 2Windows Defender sob Ataque: Três Exploits 0-day em 13 Dias, Dois Ainda Sem Correção

Um pesquisador anônimo divulgou três exploits críticos contra o Microsoft Defender em um curto período de abril de 2026. Dois deles exploram o próprio Defender como ferramenta de ataque e permanecem sem correção, representando um risco significativo para ambientes Windows.

👁 4

👁 4Como a Cibersegurança se Prepara para Ataques em Projetos de Código Gerados por IA

Um guia detalhado sobre como proteger projetos de código gerados por IA, utilizando ferramentas SAST, Quality Gates e modelos de IA para identificar e corrigir vulnerabilidades. O artigo explora a integração de ferramentas como SonarQube Cloud e Semgrep, além de discutir os desafios e soluções para garantir a segurança do código.

👁 3

👁 3Microsoft Alerta: Servidores Windows Podem Reiniciar em Loop Após Atualizações de Abril

A Microsoft emitiu um alerta sobre um problema que pode causar reinicializações em loop em controladores de domínio Windows após a instalação das atualizações de abril. A falha, relacionada ao LSASS, afeta principalmente ambientes com Privileged Access Management (PAM) e controladores de domínio não globais.

👁 2

👁 2A Música nos Ossos da Era Digital: Como o Negócio de TI Moderno Priva os Usuários de sua Agência

Um artigo que explora como as plataformas digitais modernas, impulsionadas por coleta de dados e algoritmos, estão erodindo a autonomia dos usuários. O autor argumenta que a busca por conveniência e personalização tem um custo: a perda da capacidade de escolha e controle sobre nossas informações.

👁 4

👁 4Desvendando o Mistério: Quantas Vulnerabilidades a IA Claude Mythos Realmente Descobriu?

Um especialista em segurança investiga as alegações da Anthropic sobre a capacidade da IA Claude Mythos de encontrar vulnerabilidades. A pesquisa analisou o registro CVE para determinar o impacto real do modelo de IA, revelando um panorama complexo e desafiador.

👁 2

👁 2Como Assinar Documentação de Projeto com Assinatura Eletrônica Qualificada (QES) Usando Licenças Gratuitas do Pilot

Este guia detalhado explica como implementar a assinatura eletrônica qualificada (QES) para documentação de projeto, conforme exigido pela legislação russa a partir de março de 2026. Abrange desde a configuração do sistema de gerenciamento de documentos Pilot até a obtenção e uso de certificados QES com provedores de criptografia gratuitos e pagos.

👁 4

👁 4Oportunidades de Carreira em Cibersegurança e Engenharia no Azerbaijão: Vagas na ADA University

Um professor compartilha informações sobre vagas de ensino na ADA University, no Azerbaijão, com foco em áreas como Cibersegurança, Engenharia de Computação e Ciência de Dados. A universidade busca expandir sua equipe com profissionais de diversas origens, oferecendo uma oportunidade para construir uma base de engenharia em um país em desenvolvimento.

👁 4

👁 4Apple Marca Cliente Telegram Telega como Malicioso: Entenda a Situação

A Apple está marcando o cliente Telegram Telega como malicioso em seus dispositivos, impedindo sua execução e recomendando a remoção. A situação se agravou após alegações de que o aplicativo pode 'brickar' iPhones durante atualizações do iOS, gerando controvérsia e questionamentos sobre a segurança do aplicativo.

👁 3

👁 3Como Criptografar Mensagens em Qualquer Mensageiro e Rede Social

Aprenda a proteger suas comunicações online com criptografia. Este artigo explora ferramentas e métodos para criptografar mensagens em plataformas como WhatsApp e Telegram, garantindo a privacidade dos seus dados.

👁 3

👁 333 Mil Vidas: O Maior Crime Cibernético da História da Finlândia

Um ataque cibernético sem precedentes expôs dados confidenciais de milhares de pacientes de uma clínica de terapia finlandesa, levando a consequências devastadoras. O artigo detalha a história do ataque, a negligência da empresa e a busca pelo criminoso, resultando em um dos maiores escândalos de segurança de dados da história.

👁 4

👁 4Por que o Big Data Stack é Inseguro por Natureza?

Este artigo explora as vulnerabilidades inerentes ao Big Data stack, destacando a complexidade e a falta de uma segurança unificada. O autor analisa como a arquitetura distribuída e a falta de supervisão adequada criam uma superfície de ataque extensa, tornando esses sistemas alvos fáceis para invasores.

👁 4

👁 4O Rastro Digital: Como Sites Coletam sua Impressão Digital e Por Que VPNs Não São Mais Suficientes

Descubra como sites criam uma 'impressão digital' única do seu dispositivo usando uma combinação de dados técnicos, indo além do simples IP. Entenda por que essa técnica é poderosa e como ela afeta sua privacidade online, mesmo com o uso de VPNs.

Eles Podem? Aplicativos que Ignoram o VPN Estão Sendo Promovidos Onde Não Deveriam

Um novo relatório levanta preocupações sobre aplicativos que contornam as restrições de VPN, sendo promovidos em plataformas onde deveriam ser bloqueados. Essa prática levanta sérias questões sobre segurança e privacidade dos usuários, especialmente em regiões com censura digital. A análise detalha as implicações e possíveis soluções para mitigar esses riscos.

👁 3

👁 3SD-WAN + NGFW: Por que a Separação entre Rede e Segurança Custa Caro

A integração de SD-WAN e NGFW é crucial para a segurança e eficiência da rede. Este artigo explora os custos da separação entre as equipes de rede e segurança, e como a combinação dessas tecnologias pode otimizar a infraestrutura de TI, reduzir custos e melhorar a resposta a incidentes.

👁 3

👁 3Proteja o Max Messenger: Um Guia Simples Sem Docker e Proxy

Aprenda a isolar a versão web do Max Messenger de forma rápida e fácil, utilizando as configurações nativas do Firefox. Este tutorial detalha como criar uma 'lista branca' de domínios permitidos, bloqueando todo o tráfego não autorizado e aumentando a segurança do seu mensageiro. Descubra uma alternativa simples e eficaz, sem a necessidade de Docker ou proxies complexos.

👁 3

👁 3Fenômeno OpenClaw: Por Que a Engenharia de Infraestrutura Superou as Redes Neurais

Uma análise profunda sobre o surgimento do OpenClaw e como a engenharia de sistemas robusta se tornou crucial para domar a imprevisibilidade dos modelos de IA, superando o fascínio inicial pelas redes neurais.

👁 4

👁 4Monopólios de TI e o Estado: Uma Corrida para a Fusão?

O artigo explora a crescente convergência entre monopólios de tecnologia e o Estado, analisando como empresas como Yandex, T-Bank e Ozon estão se integrando ao governo. Ele examina exemplos históricos e atuais nos EUA e na Rússia, destacando as implicações para a privacidade e o controle de dados.

Quer praticar o que aprendeu?

Use o MundiX Web como seu copiloto de pentest com IA.

Comece Grátis - 7 dias Pro