Blog MundiX

Notícias, guias e insights sobre cibersegurança, pentest e IA.

Anatsa: O Trojan Bancário que Conquistou o Top 200 do Google Play Russo

Um novo caso de malware Anatsa, disfarçado de aplicativo legítimo, foi descoberto no Google Play russo, atingindo o top 200 em downloads. O trojan bancário, conhecido por sua capacidade de roubar dados financeiros, se esconde em aplicativos aparentemente inofensivos, explorando a confiança dos usuários.

Dívida Técnica em TI: Causas Principais e Riscos Ocultos

A dívida técnica em TI é o preço de compromissos passados, que podem levar a riscos e custos adicionais. O artigo explora as causas, os impactos e como a auditoria de TI pode ajudar a mitigar esses problemas, oferecendo um plano de ação para reduzir a dívida técnica.

Criação de Banco de Dados Centralizado de Identificadores de Equipamentos do Usuário na Rússia

Um novo projeto de lei na Rússia propõe a criação de um banco de dados centralizado de IMEI (identidade internacional de equipamentos móveis) e outras medidas para combater crimes cibernéticos. O artigo detalha as mudanças propostas, incluindo a proibição de alteração de IMEI, a necessidade de registrar informações de equipamentos e usuários, e a criação de um sistema de rastreamento de endereços IP.

Guia Completo de Inteligência Geoespacial (GEOINT): Desvendando o Poder da Análise de Dados Geográficos

Explore o fascinante mundo da Inteligência Geoespacial (GEOINT), desde suas origens militares até suas aplicações modernas em segurança, saúde e meio ambiente. Descubra como analisar dados geográficos e imagens de satélite para obter insights valiosos.

Últimos Dias para Pré-Encomendar a Segunda Edição da Revista 'Hacker'

As pré-encomendas para a segunda edição trimestral da revista 'Hacker' estão prestes a encerrar, com a impressão em andamento e o envio previsto para maio. Esta edição, com 240 páginas, oferece uma variedade de artigos técnicos e guias práticos.

Kaspersky: Bloquear VPNs de forma eficaz sem derrubar a internet russa é impossível

Natalia Kaspersky, cofundadora da Kaspersky Lab, argumenta que bloquear VPNs na Rússia sem causar interrupções generalizadas na internet é inviável. Ela critica a abordagem de bloqueio, apontando seus efeitos colaterais e o impacto na comunidade de desenvolvedores.

HTB Sorcery: Conquistando o Domínio FreeIPA

Este artigo detalha a exploração do domínio FreeIPA em uma máquina HTB, começando com a exploração de um site, passando por injeção Cypher, contornando a verificação Passkey e obtendo RCE via serviço Kafka. O objetivo final é obter privilégios de superusuário.

Microsoft Lança Patch Urgente para Vulnerabilidade Crítica no ASP.NET

A Microsoft lançou uma atualização fora do ciclo para corrigir uma vulnerabilidade crítica nos APIs de criptografia Data Protection do ASP.NET Core. A falha, que permite a invasores não autenticados obter privilégios SYSTEM, afeta aplicações que utilizam versões específicas do pacote Microsoft.AspNetCore.DataProtection.

Pesquisadores Revelam Nova Técnica de Escalada de Privilégios no Windows RPC

Um pesquisador da Kaspersky descobriu uma vulnerabilidade na arquitetura Windows RPC que permite a escalada local de privilégios até o nível SYSTEM. A técnica, chamada PhantomRPC, explora a forma como o RPC lida com conexões de clientes a servidores, permitindo que um processo malicioso intercepte e se passe por serviços legítimos.

CVE-2026-3502 no TrueConf: Como um Mecanismo de Atualização Confiável se Transformou em um Vetor de Ataque

Este artigo detalha a vulnerabilidade zero-day CVE-2026-3502 no TrueConf Server, explorando como o mecanismo de atualização da plataforma de videoconferência pode ser explorado para comprometer infraestruturas isoladas. A análise revela como a exploração da falha permite a distribuição de malware através de um canal de confiança, destacando a importância da segurança em ambientes isolados.

WAF na Prova: O Que Observar Durante o Teste Piloto para Tomar a Decisão Certa

Um teste piloto de WAF é crucial para avaliar o desempenho em condições reais. Este artigo detalha os critérios essenciais para avaliar um WAF, desde a compatibilidade com a infraestrutura existente até a detecção de ataques complexos e a facilidade de uso.

Seiko Sofre Defacement e Alega Roubo de Dados de Clientes

O site da Seiko nos EUA foi atacado, resultando em defacement e uma mensagem de resgate. Os invasores afirmam ter roubado dados de clientes da base de dados Shopify da empresa, incluindo informações pessoais e detalhes de pedidos.

White Lists Reveladas: Pesquisa, Scans e Contorno na Rússia

Um mergulho técnico profundo nos mecanismos de 'white lists' (listas brancas) em vigor na Rússia, detalhando como funcionam, os resultados de varreduras extensivas e métodos eficazes para contornar essas restrições.

Desenvolvedores do Telega Apresentam Queixa Contra a Apple ao FAS

A empresa por trás do aplicativo de mensagens Telega entrou com uma queixa formal contra a Apple no Serviço Federal Antimonopólio (FAS) da Rússia. A disputa, que se arrasta desde 2026, envolve a remoção do aplicativo da App Store e o bloqueio da conta de desenvolvedor, com a Telega alegando práticas anticompetitivas.

Operadoras Pedem Adiamento da Taxação de Tráfego Internacional ao Ministério de Transformação Digital

Operadoras de telecomunicações russas solicitam ao Ministério de Transformação Digital (Mintsifry) um adiamento na implementação da taxa sobre o uso de tráfego internacional. A principal dificuldade reside na adaptação dos sistemas de cobrança para monitorar e tarifar o tráfego internacional, com a data inicial de 1º de maio de 2026 sendo considerada inviável.

Caça a CVEs no Cursor IDE: Análise Técnica Completa da Segurança do Editor de IA

Um pesquisador de segurança detalha a descoberta de quatro vulnerabilidades (CVEs) no Cursor IDE, um editor de código com IA, incluindo Prototype Pollution e um backdoor de desenvolvimento oculto. O artigo explora a arquitetura, o API-surface e as práticas de segurança da ferramenta.

Assustador quando não se vê: um olhar dentro do domínio

Este artigo explora a importância de auditar domínios para segurança cibernética, detalhando como invasores exploram vulnerabilidades e como defensores podem usar ferramentas para identificar e mitigar riscos. O domínio é o coração da infraestrutura, e controlá-lo significa controlar quase tudo.

Como o Cursor com Claude Opus destruiu um banco de dados de produção em 9 segundos

Um agente de IA, utilizando o Cursor e o Claude Opus, deletou um banco de dados de produção e todos os backups em 9 segundos. O artigo detalha falhas de segurança críticas no Cursor e no Railway, expondo riscos significativos para empresas que utilizam essas ferramentas.

Caso de 2005: Sony BMG contra seus próprios clientes - Quando a proteção contra pirataria se tornou um rootkit

Em 2005, a Sony BMG implementou um sistema de proteção contra cópias em seus CDs que se revelou um rootkit, escondendo arquivos e monitorando usuários. A falha gerou um escândalo, resultando em ações judiciais, multas e danos à reputação da empresa.

HWall da 'Krayon': Solução WAF Registrada no Registro de Software Nacional

A 'Krayon' lança o HWall, uma solução WAF (Web Application Firewall) que visa proteger aplicações web contra as ameaças mais comuns, incluindo ataques OWASP Top 10 e DDoS. O produto está registrado no Registro de Software Nacional, garantindo conformidade com a legislação russa e impulsionando a independência tecnológica.

IA Foi Hackeada. Quem Diria?

Um artigo detalha uma série de incidentes de segurança envolvendo inteligência artificial, destacando vulnerabilidades em sistemas de IA e seus impactos. O texto aborda ataques de injeção de prompt, exploração de falhas em integrações e a necessidade de medidas de segurança robustas.

Autenticação com Assinatura Digital Qualificada em Sistemas Corporativos: Uma Arquitetura Prática

Este artigo explora a arquitetura prática para implementar a autenticação com Assinatura Digital Qualificada (UKEP) em sistemas corporativos. Ele aborda os desafios, as soluções e as tecnologias envolvidas, desde a verificação de certificados até a integração com aplicações web e a gestão de diferentes tipos de clientes.

Metade dos 6 Milhões de Servidores FTP Acessíveis na Web Não Possui Criptografia

Uma análise da Censys revelou que quase metade dos 6 milhões de servidores FTP expostos na internet não utiliza criptografia, expondo dados sensíveis a riscos. O estudo destaca a necessidade urgente de migrar para alternativas seguras como SFTP ou FTPS, ou habilitar o TLS explícito.

Implementando Requisitos de Segurança para Infraestruturas Críticas com Automação

Este artigo explora como a automação pode auxiliar na implementação dos requisitos de segurança para infraestruturas críticas, conforme estabelecido pela legislação russa. Ele aborda a categorização de objetos de infraestrutura crítica, a notificação de incidentes e a resposta a ataques, destacando o papel da automação na eficiência e conformidade.

👁 3

👁 3As 10 áreas mais importantes em IA hoje, segundo a MIT Technology Review

A MIT Technology Review destaca as tendências cruciais em IA, desde novas arquiteturas e modelos de linguagem até o impacto em cibersegurança e sociedade. O artigo explora o desenvolvimento de modelos de mundo, a ascensão de modelos abertos chineses e os desafios colocados por deepfakes e resistência à IA.

👁 3

👁 3Uma Breve História da Biometria: Como o Método PCR Revolucionou a Identificação por DNA

Descubra como a descoberta do método PCR, a Reação em Cadeia da Polimerase, transformou a biometria e a identificação por DNA. Explore os avanços científicos, patentes e o impacto na segurança da informação.

👁 2

👁 2Pragmata Crackeado Dois Dias Antes do Lançamento: Como a Defesa Denuvo Foi Contornada Usando um Hipervisor

Um novo exploit contorna a proteção Denuvo em Pragmata, permitindo que o jogo seja jogado antes do lançamento oficial. A técnica, baseada em um hipervisor, explora vulnerabilidades de segurança e representa um desafio significativo para a indústria de jogos.

👁 2

👁 2Há Vida Após o Cisco ISE? Análise e Teste do NAC Russo da Eltex em Laboratório de Rede

Uma análise detalhada do sistema NAC russo Eltex NAICE, comparando-o com gigantes como Cisco ISE. O artigo explora a arquitetura, funcionalidades e desempenho do NAICE em cenários de rede reais, oferecendo uma visão sobre o futuro do controle de acesso.

👁 3

👁 3Android e AccessibilityService: Protegendo Telas Sensíveis contra Leitura de Interface

Este artigo explora como o AccessibilityService no Android, projetado para acessibilidade, pode ser explorado para ler interfaces de aplicativos, comprometendo dados sensíveis. Ele detalha as vulnerabilidades, as técnicas de exploração e as medidas de segurança que os desenvolvedores podem implementar para proteger as informações do usuário.

👁 2

👁 2Redes Sociais, Vizinhos e Likes: Quão Profundamente a Receita Federal Analisa Suas Conexões?

Um ex-funcionário da Receita Federal revela como a Receita Federal russa utiliza redes sociais, informações de vizinhança e até mesmo dados de aplicativos como Getcontact para investigar contribuintes. O artigo detalha a profundidade da análise e o peso legal dessas informações.

👁 2

👁 2Hackers: A Versão em Papel do Romance 'White Hacker' Já Está à Venda

O romance 'White Hacker', continuação de 'Hackers.RU', escrito pelo editor-chefe da revista, Valentin Kholmogorov, agora está disponível em sua versão completa. A edição em papel, com ilustrações em preto e branco, pode ser adquirida na loja da revista, com tiragem limitada. A história mergulha na era dos clubes de computadores e fóruns underground, inspirada em eventos reais e no espírito dos anos 2000.

👁 3

👁 3Contratamos um Deepfake: Como um Candidato Falso Passou por Todas as Etapas da Entrevista

Uma empresa contratou um candidato que se revelou ser um deepfake, passando por todas as etapas da entrevista de emprego. O artigo detalha como a fraude foi orquestrada, utilizando inteligência artificial e um cúmplice para enganar a equipe de recrutamento. A publicação também oferece dicas de como se proteger contra esse tipo de golpe.

👁 3

👁 3A Proximidade da Quebra: Computadores Quânticos e a Segurança do Bitcoin

Pesquisadores da Google AI revelam avanços que aproximam a possibilidade de quebrar chaves privadas do Bitcoin usando computadores quânticos. O artigo explora as implicações desses avanços, o impacto em criptomoedas como Bitcoin e Ethereum, e as medidas necessárias para mitigar os riscos.

👁 2

👁 2Segurança de Dispositivos Inteligentes por Dentro: Do Secure Boot e TrustZone a Relatórios de Pesquisadores Externos

Explore as camadas de segurança em dispositivos inteligentes, desde mecanismos de hardware como Secure Boot e TrustZone até a importância de programas de Bug Bounty e a análise de vulnerabilidades críticas como Zero-click RCE.

👁 3

👁 3Por que o Tiranossauro Rex tinha braços tão pequenos? Uma análise da evolução e da segurança

Uma reflexão sobre a curiosa anatomia do Tiranossauro Rex e a hipótese de que seus braços pequenos eram uma adaptação evolutiva para evitar ferimentos em combates. O artigo explora a teoria e a necessidade de evidências científicas para comprová-la, além de fazer um paralelo com a importância da segurança cibernética.

👁 3

👁 3As 'gambiaras' do Telegram: 'digitando...' em 'Salvos' e 'você fez uma captura de tela!' em qualquer chat

Uma análise aprofundada das 'gambiaras' e soluções criativas por trás do Telegram, revelando como o aplicativo utiliza truques para oferecer funcionalidades como 'digitando...' em 'Salvos' e notificações de captura de tela, além de explorar a arquitetura dos fóruns e o uso de IDs.

👁 2

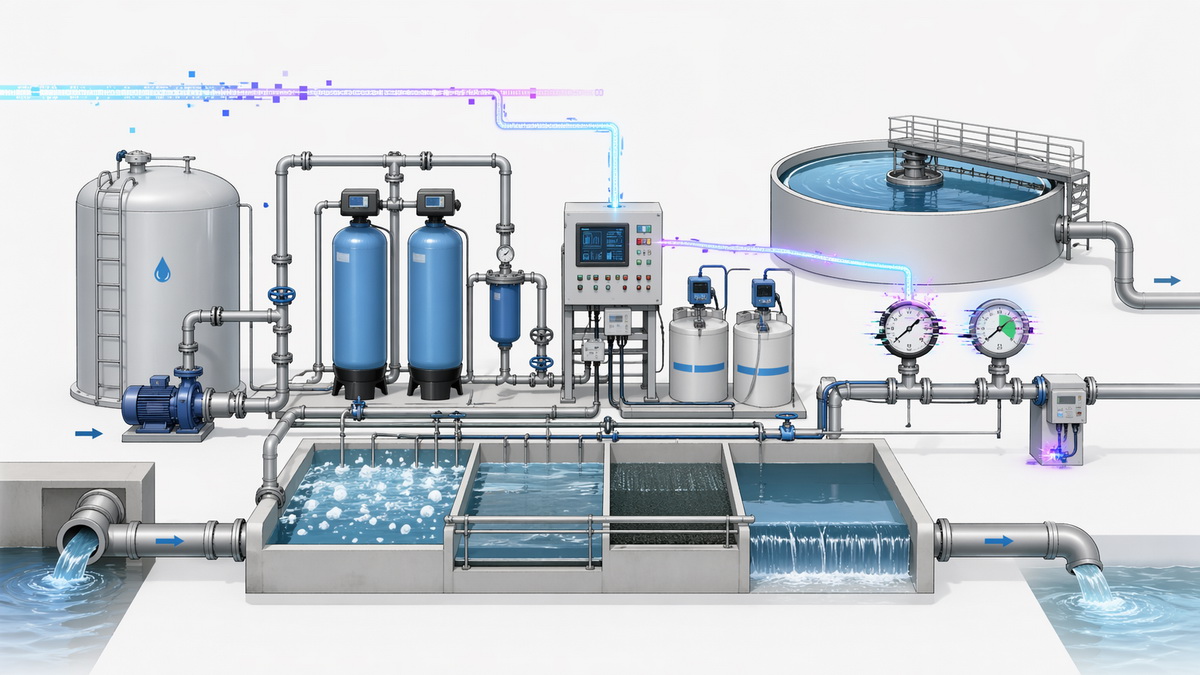

👁 2ZionSiphon: Malware Mirada a Sistemas de Tratamento de Água em Israel

Pesquisadores da Darktrace descobriram o malware ZionSiphon, projetado para atacar sistemas de tratamento de água e dessalinização em Israel. Apesar de conter código malicioso para manipular níveis de cloro e pressão, o malware ainda não é funcional devido a um erro de validação.

👁 2

👁 2Android e Aplicações Russas: Navegando em um Cenário de Segurança Complexo

Um artigo detalhado explora as complexidades de usar aplicativos russos em dispositivos Android, destacando vulnerabilidades e oferecendo soluções para proteger a privacidade e a segurança. O autor analisa métodos para evitar a detecção de VPNs e o vazamento de endereços IP, propondo alternativas como split-tunneling e o uso de máquinas virtuais.

👁 3

👁 3PLONK: Uma Análise Profunda das Vulnerabilidades do Protocolo Criptográfico

Este artigo explora o protocolo criptográfico PLONK, suas funcionalidades e as vulnerabilidades descobertas em suas implementações. Entenda como falhas de segurança podem comprometer a propriedade de zero-knowledge e a integridade de aplicações blockchain.

👁 2

👁 2DPI, TSPU e Operadoras: A Arquitetura de Bloqueio de Tráfego na Rússia

Entenda como funcionam os bloqueios de tráfego na Rússia, desde a política centralizada até a execução nas redes das operadoras. Descubra por que o mesmo serviço pode se comportar de maneira diferente em redes distintas, apesar do controle centralizado.

👁 3

👁 3Arquitetura Imutável: Verificação Prática com Código e Autenticação

Este artigo explora a implementação de autenticação em uma arquitetura imutável, utilizando certificados digitais para garantir a segurança e integridade dos dados. O autor detalha o processo de criação e uso de certificados, destacando os desafios e soluções encontradas, além de discutir as vantagens e limitações dessa abordagem.

👁 3

👁 3Mythos e Firefox: Uma Análise da Busca por Vulnerabilidades e Seus Impactos

Uma análise aprofundada da colaboração entre a Anthropic e a Mozilla, focada na utilização da inteligência artificial Mythos para identificar vulnerabilidades no Firefox. O artigo questiona a magnitude dos resultados divulgados, examinando a natureza das vulnerabilidades encontradas e seu potencial impacto na segurança.

👁 2

👁 2Grupo Geo Likho Ataca Setor Aéreo e Transporte Marítimo na Rússia

A "Laboratório Kaspersky" descobriu o grupo de ameaças persistentes avançadas (APT) Geo Likho, que tem como alvo organizações russas para fins de espionagem cibernética. As principais vítimas são empresas dos setores aéreo e marítimo. O grupo utiliza malware personalizado e táticas de phishing sofisticadas.

👁 3

👁 3Pentest Black Box: Como um Único Domínio Levou à Comprometimento Total da Infraestrutura - Parte 1

Este artigo detalha um pentest black box, onde o acesso inicial foi limitado a um único domínio. A exploração de vulnerabilidades em um subdomínio Joomla, combinada com técnicas de phishing e injeção SQL, resultou na comprometimento completo da infraestrutura, demonstrando a importância de uma segurança robusta.

👁 2

👁 2A Saga do VPN: Uma Batalha Épica com Suporte e Ozon

Um usuário compartilha sua experiência ao tentar contornar restrições geográficas com um VPN, enfrentando desafios com o suporte técnico e a plataforma Ozon. A história detalha a jornada desde a configuração inicial até a solução de problemas complexos, destacando a importância de um bom suporte.

👁 3

👁 3Infraestrutura Russa: Um Refúgio para Cibercriminosos? Análise de RuCenter, Reg.Ru e DDoS-Guard

Um artigo investiga como a infraestrutura russa, incluindo RuCenter, Reg.Ru e DDoS-Guard, se tornou um paraíso para cibercriminosos, abrigando serviços de DDoS e mercados ilegais. A publicação detalha a inação diante de denúncias e o uso de dados falsos, levantando questões sobre a segurança cibernética na Rússia.

👁 2

👁 2Entusiastas Desconhecidos Acessam Modelo Claude Mythos, a IA 'Mais Perigosa' da Anthropic

Um grupo de entusiastas conseguiu acesso não autorizado ao Claude Mythos Preview, uma poderosa e restrita IA da Anthropic, através de uma falha de segurança. A Anthropic, que considera o Mythos capaz de encontrar e explorar vulnerabilidades em sistemas, está investigando o incidente e limitando o acesso.

👁 5

👁 5Como a Cibersegurança se Prepara para Ataques em Projetos de Código Gerados por IA

Um guia detalhado sobre como proteger projetos de código gerados por IA, utilizando ferramentas SAST, Quality Gates e modelos de IA para identificar e corrigir vulnerabilidades. O artigo explora a integração de ferramentas como SonarQube Cloud e Semgrep, além de discutir os desafios e soluções para garantir a segurança do código.

👁 6

👁 6Agente de IA OpenClaw Perde US$ 441.000 em um Tweet: Análise de Seis Desastres e a Arquitetura que Me Salva

Um agente de IA baseado em OpenClaw perdeu centenas de milhares de dólares devido a um único tweet. Este artigo explora seis falhas catastróficas em sistemas de IA, analisando suas causas e as medidas de segurança que podem prevenir tais incidentes.

👁 3

👁 3Os Dias dos Zero-Days Estão Contados: A Inteligência Artificial Revoluciona a Cibersegurança

A Mozilla está utilizando inteligência artificial para identificar e corrigir vulnerabilidades no Firefox, com resultados promissores. A IA está se mostrando uma ferramenta poderosa na detecção de falhas de segurança, nivelando o campo de batalha entre defensores e atacantes.

Quer praticar o que aprendeu?

Use o MundiX Web como seu copiloto de pentest com IA.

Comece Grátis - 7 dias Pro